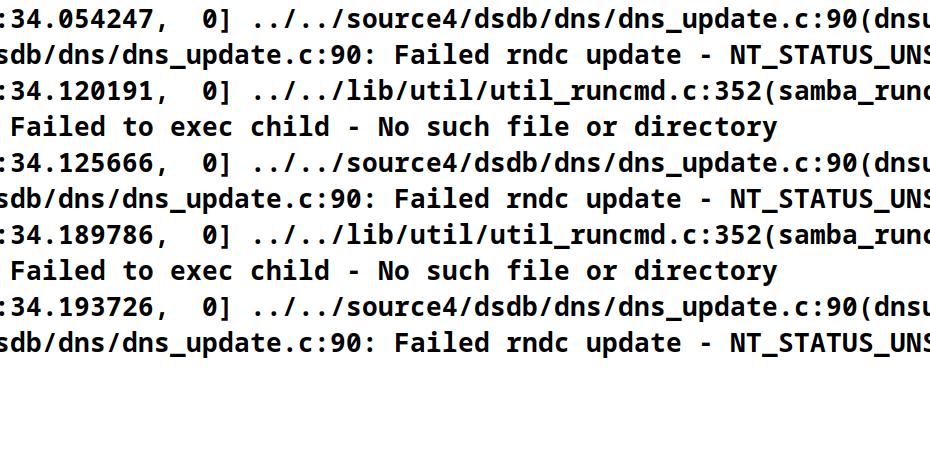

Samba –dns-backend=SAMBA_INTERNAL /usr/sbin/rndc: Failed to exec child – No such file or directory

Mein AD Server den ich mit Samba betreibe schmeißt alle 60 Sekunden folgende Fehlermeldung im /var/log/samba/log.samba: Was kompletter Schwachsinn ist weil zum einen auf dem System kein Bind DNS Server läuft (zu dem gehört die… Weiterlesen »Samba –dns-backend=SAMBA_INTERNAL /usr/sbin/rndc: Failed to exec child – No such file or directory