Die ESET Linux Version 4 ist jetzt schon länger nicht mehr die aktuellste, daher schadet ein wechsel auf die neuen Versionen 7 oder besser 8 auf keinen Fall!

Mit ESET Protect Cloud Versionen lässt sich ja inzwischen alles zentral via Cloud steuern, auf den Linux Systemen wird also als erstes der ESET Remote Agent installiert und anschließend sieht man das gewünschte Gerät bereits in der ESET Cloud Übersicht.

Vorausgesetzt dass man den Installer für den Agent gefunden hat, der versteckt sich nicht wie alle anderen unter dem Menüpunkt „Installationsprogramme“, sondern findet sich rechts oben unter Quick-Links!! Eine nicht zu unterschätzende Hürde, welcher Logik diese folgt ist unbekannt – es würde mich nicht wundern wenn da mal angepasst wird.

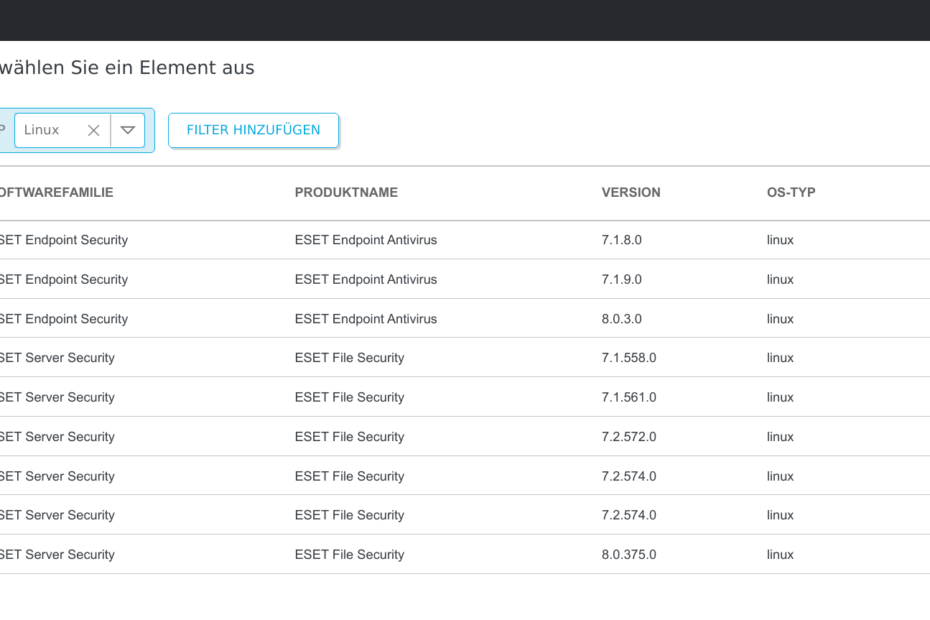

Für Linux kann man dann das im Cloud Manager aufscheinende neue Gerät mit zwei Varianten bestücken, ESET Endpoint Security oder ESET Server Security – für einen klassischen Mail-Server wählt man natürlich die ESET Server Security. Die wird nach Erstellen und Ausführen des entsprechenden Installations-Tasks dann unter /opt/eset/efs installiert.

Den Erfolg der Installation kann man in „/var/log/eset/RemoteAdministrator/Agent/software-install.log“ nachverfolgen. In meinem Fall musste noch ein früherer alter ESET Scanner deinstalliert werden (apt-get remove –purge esets), will man den EFS mal los werden geht das via „apt-get remove –purge efs“.

Nachdem der Scanner installiert ist findet man sein CLI-Tool hier:

/opt/eset/efs/sbin/cls/cls

Jetzt muss es nur noch in Amavis integriert werden, bei meinem Ubuntu System geht das über die Datei /etc/amavis/conf.d/15-av_scanners und zwar mit folgendem Eintrag:

### ESET efs Scanner

[‚ESET Software ESETS Command Line Interface‘,

‚/opt/eset/efs/sbin/cls/cls‘, ‚–subdir {}‘,

[0], [1, 10, 50, 100], qr/name=“([^“]+)“/

],

Und zwar direkt im „@av_scanners = “ Block!.

Nach einem Neustart von Amavis greift dieses nicht mehr auf den früheren „/opt/eset/esets/sbin/esets_scan“ zu, sondern auf den „cls“ der aber die gleichen Rückgabewerte (0 no threat found; 1 some files were detected and cleaned; 10 some files could not be scanned (may be threats); 50 some files were detected; 100 error) liefert.

Apr 12 14:20:38 server postfix/qmgr[1755]: 853E9A00BE: from=ml@example.com, size=2142, nrcpt=1 (queue active)

Apr 12 14:20:41 server amavis[1640073]: (1640073-06) Blocked INFECTED (Eicar-Test-Signature) {DiscardedInbound,Quarantined}, [5.16.76.9]:49975 [5.16.76.9] ml@example.com -> office@example.com, Queue-ID: 853E9A00BE, Message-ID: ab4a515a-f168-fd37-e886-4c5408c8cb47@example.com, mail_id: jYJV10sfOne0, Hits: -, size: 2142, dkim_sd=dkim:example.com, 2777 ms

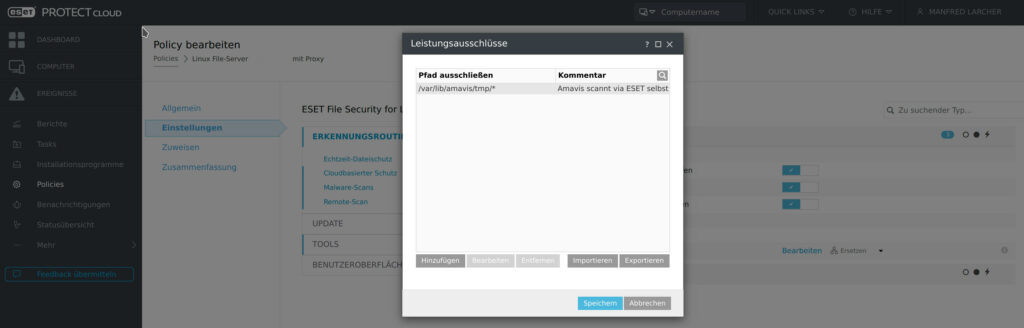

Eine wichtige „Kleinigkeit“ fehlt jetzt noch, das Verzeichnis /var/lib/amavis/tmp muss unbedingt in der Policy vom ESET Server Security ausgenommen werden – sonst löscht der EFS die Datei bereits beim erstellen und der Amavis bekommt keinen Zugriff mehr auf die Datei, was zu einer Schleife führt und die Mail-Queue mit infizierten Mails anwachsen lässt!

Und schon sollte ein erkannter Virus nicht mehr in der Mailbox landen…

Leider wurden ja die Produkte ESET Gateway Security und ESET Mail Security komplett abgekündigt, keine Ahnung was ESET hier für eine Strategie verfolgt und wie sie auf die Idee kommen dass Linux in Sachen Mail- und Gateway Security keine wichtigen Plattformen mehr sind – mit Amavis lässt sich Mail Security zumindest auf diesem Weg nachrüsten. Wenn RSPAMD ins Spiel kommt müsste man das ICAP Protokoll nutzen und die ESET ICAP Schnittstelle entsprechend anzapfen probieren. Mit c-icap-client klappt das grundsätzlich ganz gut: /usr/bin/c-icap-client -i 127.0.0.1 -p 1344 -v -f „/tmp/eicar.com“ -nopreview -o „/tmp/eicar.com.out“.

Den Squid Proxy Server konnte ich aber noch nicht dazu überreden mit dem ESET ICAP Dienst zusammen zu arbeiten, falls das jemand geschafft hat würde ich mich über eine Rückmeldung sehr freuen! 🙂