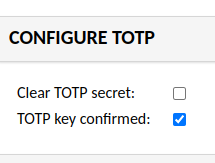

Apache Guacamole mit TOPT – funktioniert nicht

Es scheint wohl eine noch nicht so häufig genutzte Kombination zu sein – Apache Guacamole mit TOTP, auf einem Ubuntu 22.04 Server mit Maria-DB als Server und entsprechend der Maria-DB Java Anbindung. Warum ich auf… Weiterlesen »Apache Guacamole mit TOPT – funktioniert nicht